前言

目的

记录踩坑经验,帮助他人避免同样问题。

提示

使用浏览器左侧目录快速导航。

注意

如有错误,请指正。

免责声明

本文档中的信息仅供参考,作者仅免费分享技术,不对因使用本文档中的信息而导致的任何损失或损害承担责任。读者在使用本文档中的信息时,应自行判断其适用性,并承担相应的风险。本文档中的内容可能会随时更改,恕不另行通知。

环境:

虚拟机Windows 10 企业版 LTSC

可能用到的软件:

工欲善其事必先利其器

| 软件名称 | 类别 | 作用 |

|---|---|---|

| VMware | 虚拟化软件 | 创建和管理虚拟机,运行多个操作系统实例 |

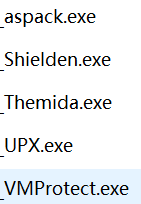

| Detect It Easy(DIE) | 文件分析工具 | 识别可执行文件的编译器、打包器和加壳工具 |

| Exeinfo PE | 文件分析工具 | 分析可执行文件的编译器、打包器和加壳工具 |

| PEiD (Portable Executable Identifier) | 文件分析工具 | 检测可执行文件的编译器、打包器和加壳工具 |

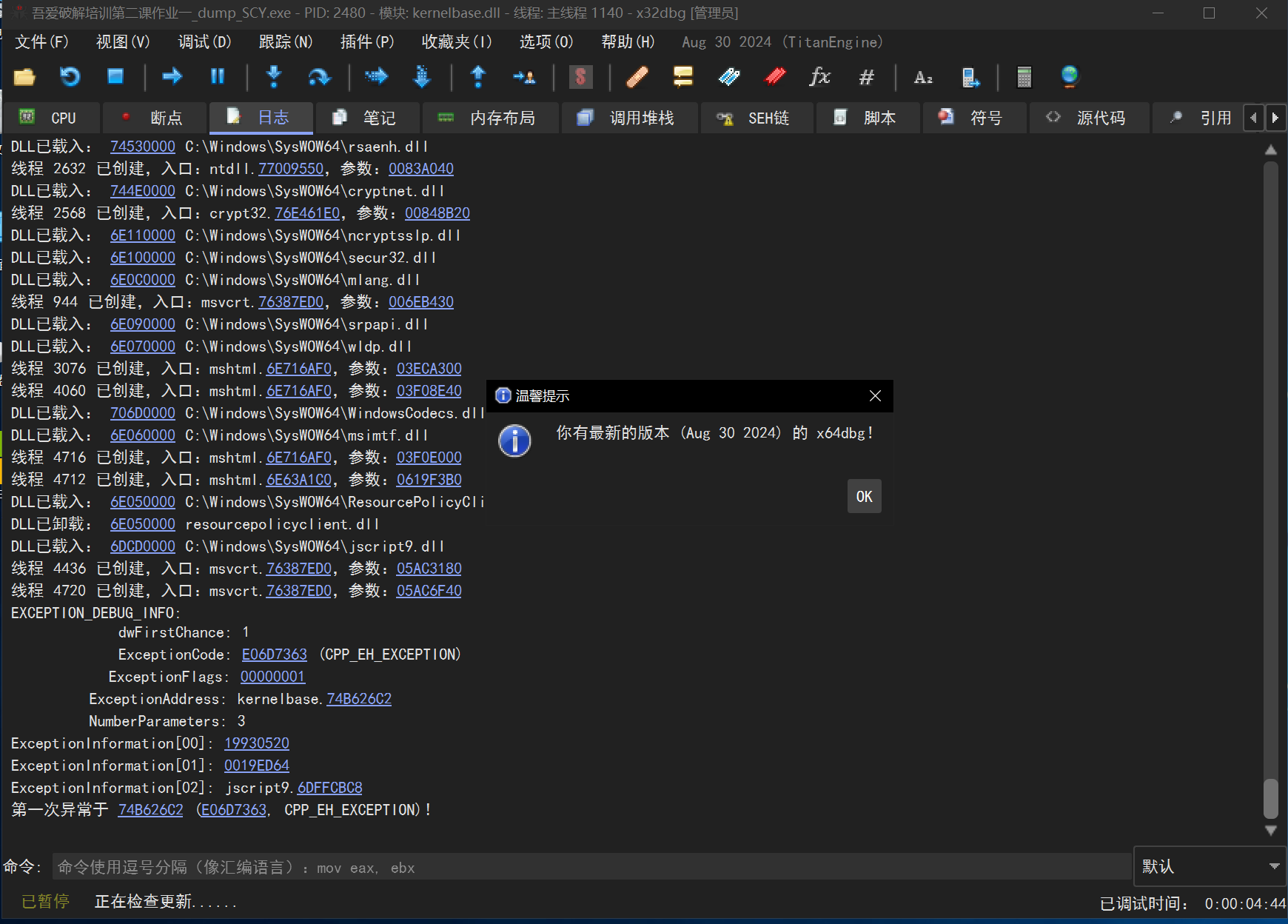

| x32/64dbg (Debugger) | 调试工具 | 调试 32 位和 64 位可执行文件 |

| aslr_disabler | 安全工具 | 禁用地址空间布局随机化(ASLR),便于调试和逆向工程 |

| Restorator | 资源编辑器 | 编辑 Windows 可执行文件(EXE、DLL 等)中的资源,如图标、字符串、对话框等 |

| C32Asm | 汇编工具 | 用于编写和调试汇编代码,支持 32 位和 64 位架构 |

| Injector | 注入工具 | 将动态链接库(DLL)注入到目标进程中,常用于调试和逆向工程 |

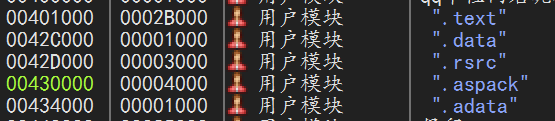

| StudyPE | PE 文件分析工具 | 分析和编辑 PE 文件结构,查看文件头、节表、导入表等信息 |

| Stud_PE | PE 文件分析和编辑工具 | 分析和修改 PE 文件。 |

可能用到的链接

爱盘下载: http://down.52pojie.cn/吾爱破解视频教程/吾爱破解论坛官方入门教学培训第一期/

百度网盘下载: 链接: https://pan.baidu.com/s/1z9WQeYgUGxcurVD2lKfNeg=e2su ;提取码: e2su

吾爱破解论坛官方入门教学培训第四课:击破程序最坚固的堡垒–实战去程序自校验 讲师:小生我怕怕_哔哩哔哩_bilibili

1、”注册”xx软件

2、突破自校验

写在最后

感谢所有无私奉献的坛友:

- 感谢所有在论坛中无私奉献的朋友们,你们的贡献使得知识得以传播和共享。

本文只是对吾爱破解教程的流程记录:

- 本文仅是对吾爱破解教程的流程记录,算是一个比较老的教程了,希望对大家有所帮助。

所有虚拟机、测试工具、测试软件均可在52pojie官网论坛和”可能用到的链接“中下载!